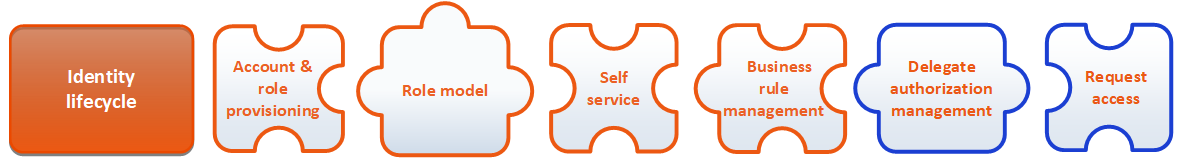

De basis voor alle acties rondom een digitale identiteit is de identity lifecycle. Op basis van gebeurtenissen in de levensloop van een digitale identiteit worden werkstromen opgestart, goedkeuringen gevraagd, rechten toegekend of ingetrokken en betrokken personen geinformeerd. Zonder deze solide basis is het lastig om volledige controle over toegang te verkrijgen en is er geen sprake van ‘identity trust’ (zie onze visie: visie op security).

Account & role provisioning

Het belangrijkste onderdeel van de identity lifecycle is het uitgeven en intrekken van account en rechten. Op basis van gegevens gekoppeld aan de digitale identiteit, zoals start- en einddatum, organisatieplaats of locatie, worden op het juiste moment in achterliggende doelsystemen accounts aangemaakt en rechten gezet of worden rechten juist ingetrokken en accounts geblokkeerd.

Role model

Om te kunnen bepalen wat de ‘juiste’ rechten zijn is er een rolmodel. In dit model staan de regels op basis waarvan een recht wordt toegekend of ingetrokken. Dat kan volledig geautomatiseerd op basis van vooraf vastgestelde regels en/of met behulp van goedkeuring door bijvoorbeeld managers. Hoe het model wordt opgesteld hangt af van de behoeften van de organisatie.

Self service

Om invloed uit te kunnen oefenen op de eigen digitale identiteit en haar levensloop wordt vaak een zelfhulppagina beschikbaar gesteld waar personen hun eigen digitale identiteit kunnen inzien en een aantal attributen kunnen aanpassen. Minimaal betreft het hier het kunnen aanpassen van het eigen wachtwoord, maar het kan ook andere attributen zoals adres, locatie, taak of naamweergave betreffen.

Business rule management

Business rule management geeft de organisatie de mogelijkheid om het rolmodel en de samenstelling van zaken als gebruikersnaam, emailadres en wachtwoord aan te sturen op voor de organisatie begrijpelijke regels. Dit moet dus gezien worden als een portaal op het IAM-systeem die functionele invoer omzet in technische regels. Bijvoorbeeld: ‘iedereen met een bedrijfsauto heeft toegang tot de parkeergarage’. Deze regel wordt vertaald naar: alle identiteiten die bij het attribuut ‘bedrijfsauto’ de waarde ‘ja’ hebben staan krijgen vanaf de dag met de gelijke waarde als hun attribuut ‘begindatum’ het toegangsrecht tot de parkeergarage van de locatie uit hun attribuut ‘standplaats’ in het toegangscontrolesysteem welke in ingdricht voor die locatie’, etc.

Delegate authorization management

Niet alle bedrijfsregels kunnen worden beoordeeld zonder menselijk ingrijpen. Voor dergelijke beslissingen wordt een bevoegd persoon gevraagd om de beslissing te nemen.

Request access

Een onderdeel van de self service is vaak dat personen zelf toegang kunnen aanvragen. Hierachter zit dan het rolmodel om te bepalen welke rechten die persoon mag aanvragen, het gedelegeerd autorisatiebeheer die ervoor zorgt dat de juiste mensen hier toestemming voor geven en de provisioning om het daarna ook werkelijk uit te voeren.

terug naar Modiam